Contrôler les systèmes d'accès électroniques

et les clés ensemble.

portierX connecte vos systèmes d'accès électroniques, systèmes RH et registres de clés dans une seule plateforme cloud.

L’accès suit des règles définies.

L'accès qui ne devrait pas exister est détecté et supprimé.

Bris d'accès physique

de manière prévisible.

L'accès électronique reste actif après le départ des personnes.

Les clés restent délivrées plus longtemps qu'elles ne le devraient.

Différents sites appliquent des règles différentes.

Des changements surviennent en dehors du processus défini.

Lorsque quelque chose ne va pas, les équipes reconstruisent les dossiers.

Des systèmes séparés laissent l'accès non géré entre eux.

portierX les connecte et applique des règles.

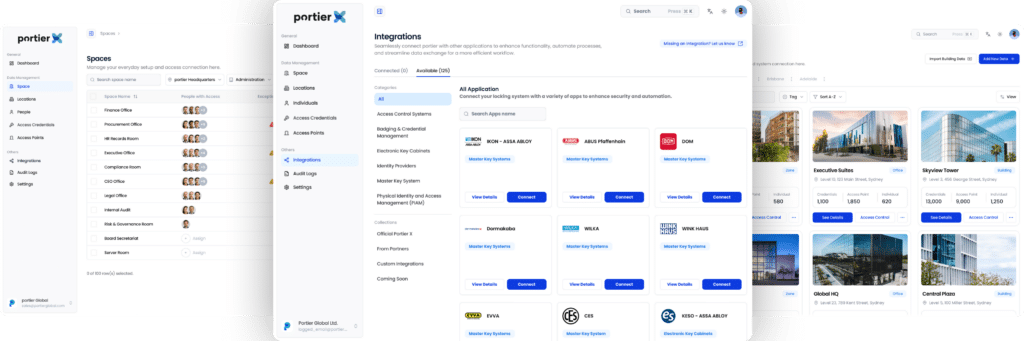

portierX connecte les systèmes d'accès électroniques pris en charge,

Systèmes RH et dossiers clés.

Il applique des règles définies et corrige l'accès lorsque les règles sont enfreintes.

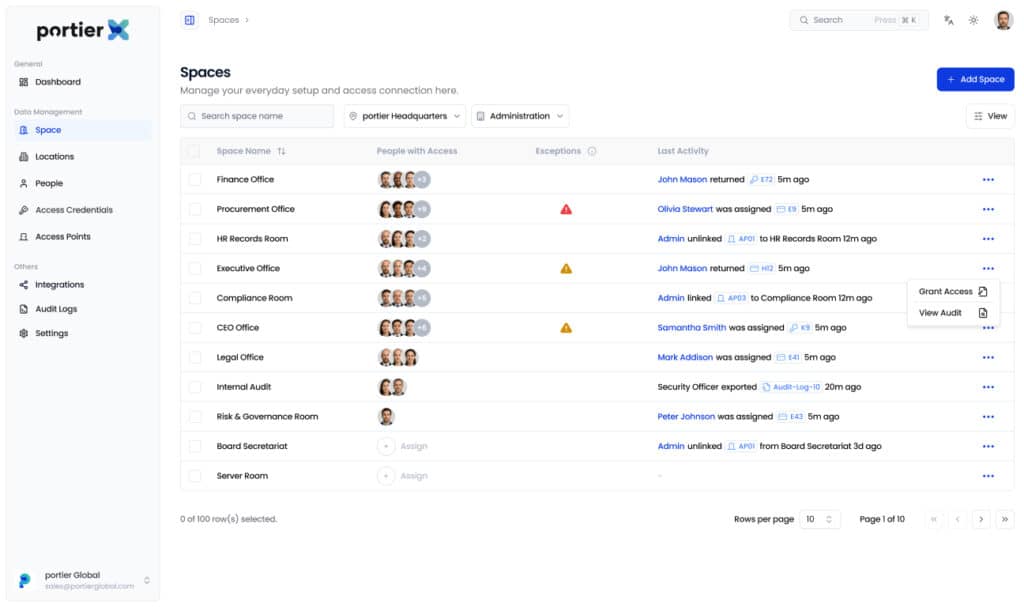

Capacités principales

Connectez les systèmes d'accès électroniques et les registres de clés dans une seule plateforme cloud

Recevoir des mises à jour des systèmes RH et d'identité

Appliquer les workflows d’intégration, de mobilité et de départ

Détecter les accès qui enfreignent les règles définies

Supprimer l'accès électronique lorsque les règles l'exigent

Déclenchez la touche Retour lorsque nécessaire

Enregistrez chaque approbation et chaque modification

Commande continue

Le contrôle ne s'arrête pas après le provisionnement.

portierX surveille l'accès selon des règles définies.

Si un accès existe alors qu’il ne devrait pas exister :

Il est signalé pour examen.

Il peut être supprimé automatiquement

là où les règles l'exigent.

L'action est enregistrée.

Tout accès qui enfreint les règles définies est détecté et corrigé.

Preuve, Déploiement et Clôture

Sachez qui a quoi et pourquoi

Voir chaque titre électronique actif par personne, site ou rôle.

Voir les clés émises et leur historique de mouvement.

Voir les approbations liées à chaque modification d’accès.

Recherchez les décisions passées en quelques secondes.

Les dossiers restent à jour car chaque modification est appliquée et enregistrée.

Comment portierX est utilisé

Option 1

portierX Only

Pour les organisations qui gèrent des systèmes d'accès électroniques sur plusieurs sites et nécessitent un contrôle inter-systèmes dans le cloud.

Option 2

portier Vision 5 et portierX

Gère les opérations mécaniques clés en profondeur sur site.

Connecte les systèmes et applique les règles sur les systèmes d'accès électroniques et les clés

Les dossiers restent à jour parce que les modifications sont contrôlées.

Partenaire d'intégration en un clic

Bientôt disponible

Quels changements dans la pratique

Coordination manuelle entre les RH et les systèmes d'accès électroniques

Séparer les processus

par site

Boîtes de réception partagées pour

demandes d'accès

Tableurs

tracking keys

Exercices d’audit qui

reconstruisent l’histoire

La gestion informelle est remplacée par un contrôle défini.

Conçu pour un fonctionnement à long terme

Infrastructure cloud sécurisée

Certifié ISO27001

gestion de la sécurité de l'information

Conçu pour les environnements multisites

Pas de drame. Pas de théâtre de sécurité.

Contrôler l'accès à travers les systèmes.

Voyez comment portierX applique et fait respecter vos règles d'accès.