Elektronische Zutrittssysteme

und Schlüssel gemeinsam steuern.

portierX verbindet elektronische Zutrittssysteme, HR-Systeme und Schlüssel in einer Cloud-Plattform.

Zutritt folgt definierten Regeln.

Zutritt, der nicht zulässig ist, wird erkannt und entfernt.

Physischer Zutritt scheitert

an den gleichen Stellen.

Elektronische Zutritte bleiben aktiv, obwohl Mitarbeitende ausgeschieden sind.

Schlüssel bleiben länger ausgegeben als erlaubt.

Standorte wenden unterschiedliche Regeln an.

Änderungen erfolgen außerhalb definierter Prozesse.

Kommt es zu einem Vorfall, werden Listen und Protokolle mühsam rekonstruiert.

Getrennte Systeme schaffen Lücken.

portierX verbindet diese Systeme und setzt Regeln durch.

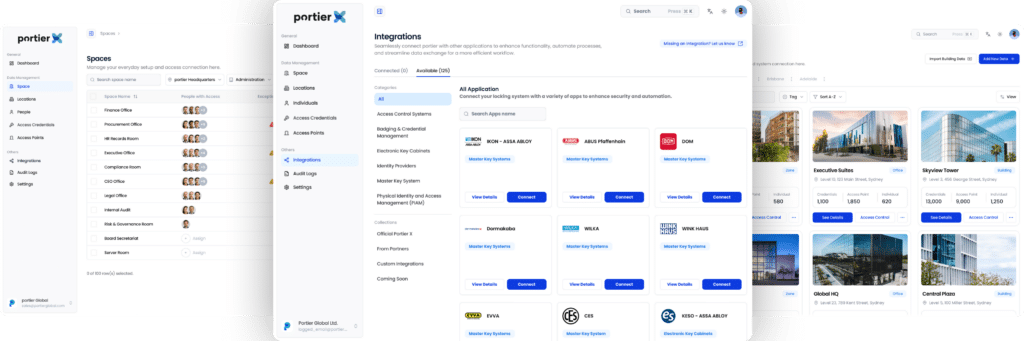

portierX verbindet unterstützte elektronische Zutrittssysteme,

HR-Systeme und Schlüssel.

Es wendet definierte Regeln an und entfernt Zutritt, wenn Regeln verletzt werden.

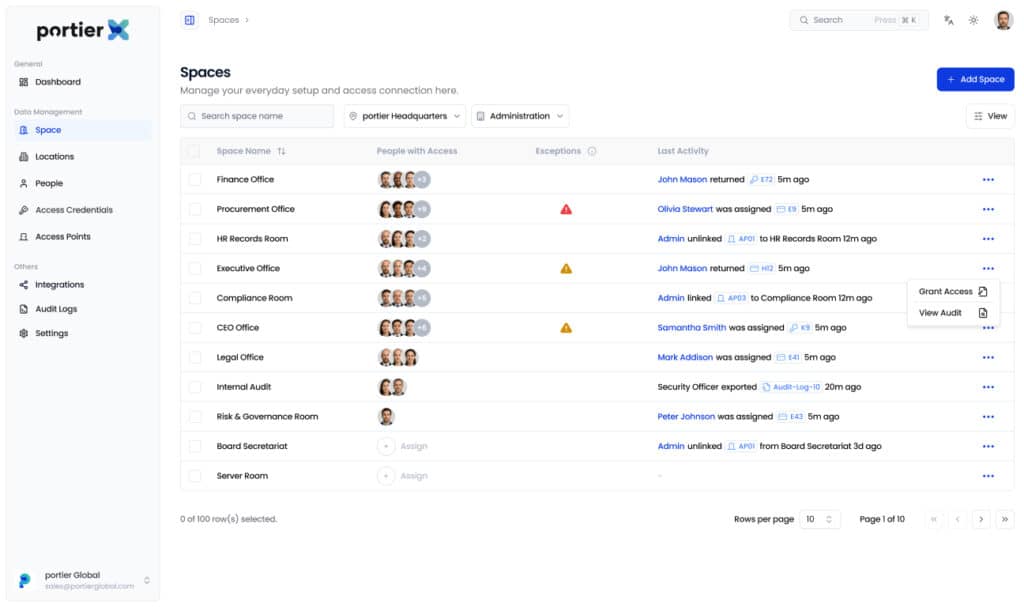

Kernfunktionen

Elektronische Zutrittssysteme und Schlüssel in einer Cloud-Plattform verbinden

Änderungen aus HR- und Identitätssystemen übernehmen

Eintritt, Wechsel und Austritt nach festen Abläufen steuern

Zutritt erkennen, der definierte Regeln verletzt

Elektronischen Zutritt entfernen, wenn Regeln es verlangen

Schlüsselrückgabe auslösen, wenn erforderlich

Jede Genehmigung und jede Änderung dokumentieren

Laufende Kontrolle

Kontrolle endet nicht nach der Vergabe von Zutritt.

portierX prüft Zutritt fortlaufend gegen definierte Regeln.

Besteht Zutritt, der nicht zulässig ist:

Er wird zur Prüfung markiert.

Er kann automatisch entfernt werden, wenn Regeln es vorsehen.

Die Maßnahme wird dokumentiert.

Zutritt, der definierte Regeln verletzt, wird erkannt und entfernt.

Nachweis und Übersicht

Wer hat welchen Zutritt – und warum.

Alle aktiven elektronischen Berechtigungen nach Person, Standort oder Rolle.

Ausgegebene Schlüssel und deren Bewegungsverlauf.

Genehmigungen zu jeder einzelnen Zutrittsänderung.

Frühere Entscheidungen in Sekunden finden.

Aufzeichnungen bleiben aktuell, weil jede Änderung umgesetzt und dokumentiert wird.

Wie portierX eingesetzt wird

Option 1

portierX allein

Für Organisationen, die elektronische Zutrittssysteme an mehreren Standorten verwalten und eine systemübergreifende Kontrolle in der Cloud benötigen.

Option 2

portier Vision 5 und portierX

Steuert komplexe mechanische Schlüsselprozesse lokal.

Verbindet Systeme und setzt Regeln über elektronische Zutrittssysteme und Schlüssel hinweg durch.

Aufzeichnungen bleiben aktuell, weil jede Änderung umgesetzt und dokumentiert wird.

Direkte Anbindung ohne Projektaufwand

Demnächst

Was sich in der Praxis ändert

Manuelle Abstimmung zwischen HR und elektronischen Zutrittssystemen entfällt.

Unterschiedliche Abläufe je Standort werden vereinheitlicht.

Gemeinsame Postfächer für Zutrittsanträge

Excel-Listen zur Schlüsselverwaltung

Bei Audits und Prüfungen liegen die Nachweise vor.

Informelle Handhabung wird durch definierte Kontrolle ersetzt.

Für den langfristigen Betrieb

Sichere Cloud-Infrastruktur

ISO27001 zertifiziert

Informationssicherheitsmanagement

Ausgelegt für mehrere Standorte

Keine Inszenierung. Klare Sicherheitsstandards.

Zutritt systemübergreifend steuern.

Sehen Sie, wie portierX Ihre Zutrittsregeln anwendet und durchsetzt.